فهرست مطالب

- فیشینگ چیست؟

- معرفی انواع حملات فیشینگ

- Spear phishing attack

- Whaling attack

- Clone phishing attack

- Pharming attack

- Voice phishing attack

- SMS phishing attack

- DNS hijacking

- Phishing bots

- Ice phishing

- Fake browser extensions

- چگونه با حملات فیشینگ مقابله کنیم؟

معمولاً در هر زمینهای که مباحث مالی و پول مطرح باشد، میتوان گفت کلاهبرداری نیز وجود دارد. ارزهای دیجیتال که در چند سال اخیر تا حد زیادی رواج و گسترش یافتهاند نیز از این قاعده مستثنی نبوده و این امر در مورد آنها نیز صادق است. کلاهبرداری در ارزهای دیجیتال فیشینگ نامیده میشود. ارزهای دیجیتال مانند بیت کوین از بلاکچین برای تأیید استفاده کرده و از طریق مؤسسات مالی اجرا نمیشوند، بنابراین بازیابی آنها از سرقت دشوارتر است. طبق گزارش کمیسیون فدرال رزرو، کلاهبرداران ارزهای دیجیتال از سال ۲۰۲۱ بیش از ۱ میلیارد دلار سرقت کردهاند. به همین دلیل و با توجه به اهمیت این موضوع، در این مقاله از صرافی تتر به توضیح فیشینگ پرداخته و روشهای مقابله با آن شرح داده میشود.

فیشینگ چیست؟

فیشینگ چیست؟ فیشینگ نوعی کلاهبرداری از ارزهای دیجیتال است که شامل فریب کاربران رمزارزها و سرقت کلیدهای خصوصی یا اطلاعات شخصی آنها به شیوههای گوناگون است. مهاجم معمولاً برای جلب اعتماد قربانی، خود را به عنوان یک نهاد یا شخص مشروع جلوه میدهد. هنگامی که کلاهبرداری انجام شد، مهاجم از اطلاعات وی برای سرقت وجوه ارزهای دیجیتال استفاده میکند. با پیچیدهتر شدن فرآیند حملات سایبری و حرفهایتر شدن کلاهبرداران، کلاهبرداریهای فیشینگ به طور فزایندهای افزایش مییابند. اغلب حملات فیشینگ، کیف پولها، صرافیهای ارزهای دیجیتال وعرضههای اولیه را مورد هدف قرار میدهند.

بنابراین، کاربران کریپتو باید از نحوه کارشان برای محافظت از خود آگاه باشند. حمله فیشینگ معمولاً با ارسال یک ایمیل یا پیام انبوه به قربانیان احتمالی توسط مهاجم شروع میشود و اغلب به نظر میرسد که از یک منبع قانونی، مانند کیف پول یا صرافی ارز دیجیتال است. این پیام همیشه حاوی لینکی است که به یک وبسایت جعلی منتهی میشود که شبیه به وبسایت واقعی و قانونی است.

هنگامی که کاربر بر روی آن کلیک میکند و اطلاعات خود را وارد میکند، مهاجم از آن برای دسترسی به حساب کاربر استفاده میکند. بهعنوان مثال، ممکن است پیامی ادعا کند که مشکلی در حساب کاربر وجود دارد و او باید فوراً برای رفع آن وارد سیستم شود. برخی از مهاجمان حتی با هشدار دادن به صاحبان حساب در مورد “فعالیت مشکوک” وانمود میکنند که مشکلات امنیتی وجود دارد تا آنها را وادار کنند که اطلاعات ورود خود را در یک وبسایت جعلی وارد کنند.

در این مقاله از صرافی تتر، پیرامون نحوه کار کلاهبرداریهای فیشینگ، راههای تشخیص آن و نکاتی در مورد نحوه جلوگیری از حملات فیشینگ در ارز دیجیتال بحث خواهیم کرد.

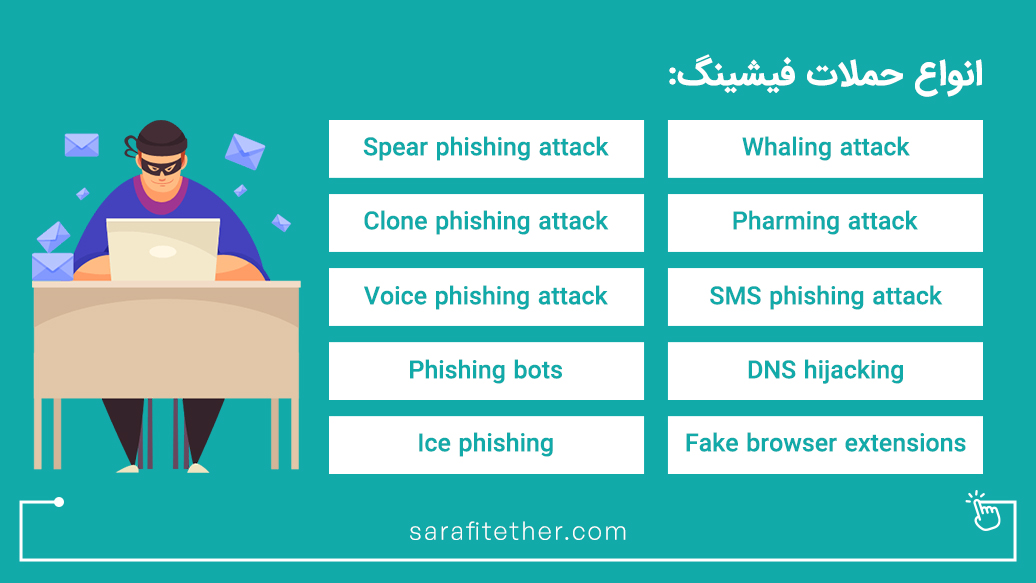

معرفی انواع حملات فیشینگ

چند نوع از حملات فیشینگ که به طور ویژه در فضای ارزهای دیجیتال رایج است عبارتند از؛

Spear phishing attack

(Spear phishing) یک حمله هدفمند است که هدف آن فرد یا سازمان خاصی است. در این حمله، فیشر اطلاعات قبلی در مورد هدف خود دارد و از آن برای تنظیم ایمیل فیشینگ استفاده میکند تا تمام فرآیند قانونی به نظر برسد. به عنوان مثال، مهاجم یک ایمیل از یک شخص یا سازمان آشنا برای قربانی جعل و ارسال میکند. سپس یک لینک مخرب که در ظاهر به عنوان یک لینک عادی به نظر میرسد، اضافه میشود.

Whaling attack

(Whaling Phishing) نوع خاصی از حملات فیشینگ است که افراد با جایگاهی بالا در یک سازمان را مورد هدف قرار میدهد. این نوع حمله به خصوص به دلیل دسترسی گستردهتر فرد قربانی، از یک حمله فیشینگ معمولی خطرناکتر است. به عنوان مثال، اگر یک مدیرعامل بر روی یک لینک مخرب کلیک کند، مهاجم میتواند به کل شبکه شرکت دسترسی پیدا کند.

Clone phishing attack

این حمله زمانی اتفاق میافتد که فیشر یک کپی از یک ایمیل قانونی که در گذشته به هدف ارسال شده است، ایجاد کند. مهاجم لینک را با یک فایل مخرب جایگزین میکند و آن را برای قربانی ارسال میکند. از آنجایی که به نظر میرسد ایمیل مشابه ایمیلی است که قربانی قبلاً دریافت کرده است، احتمالاً آنها از روی عادت یا آشنایی روی لینک کلیک میکنند.

Pharming attack

در این نوع حملات فیشینگ، قربانی به یک وبسایت جعلی هدایت میشود، حتی اگر URL صحیح را وارد کند. این کار معمولاً با تخریب سرور DNS که مسئول تبدیل URLها به آدرسهای IP است، با کدهای مخرب انجام میشود. سپس با استفاده از این کد، زمانی که قربانیان سعی در بازدید از یک وبسایت قانونی دارند، به وبسایت جعلی مهاجم هدایت میشوند. حملات فارمینگ به طور ویژهای خطرناک هستند زیرا تشخیص آنها بسیار دشوار است. بهعنوان نمونه، قربانی ممکن است URL صحیح را برای وبسایت بانک خود وارد کند اما در یک وبسایت جعلی که شبیه به واقعی به نظر میرسد وارد شود.

Voice phishing attack

این نوع از فیشینگ که به عنوان vishing نیز شناخته میشود، به جای ایمیل از تماسهای صوتی یا پست صوتی برای کلاهبرداری استفاده میکند و معمولاً در رسانههای مبتنی بر صدا یا تلفنهای معمولی اتفاق میافتد. در یک حمله فیشینگ صوتی، مهاجم شناسه تماس گیرنده را جعل میکند تا به نظر برسد که از یک سازمان قانونی مانند بانک تماس گرفته میشود. کلاهبرداران ویشینگ اغلب از نرم افزارهایی استفاده می کنند تا با استفاده از پیامهای صوتی به قربانیان احتمالی هشدار دهند.

SMS phishing attack

فیشینگ اساماس که Smishing نامیده میشود، از پیامهای متنی به جای ایمیل استفاده میکند و در آن، مهاجمان Smishing پیامهای متنی به ظاهر قانونی را برای قربانیان خود ارسال میکنند. هنگامی که قربانی بر روی لینک موجود در پیامک کلیک میکند، از او خواسته میشود تا اطلاعات ورود خود را وارد کند تا مهاجم برای دسترسی به حساب او از آن استفاده کند.

DNS hijacking

سرقت نام دامنه (DNS) با تغییر ورودیهای DNS برای یک وبسایت قانونی، قربانیان را به یک وبسایت جعلی هدایت میکند. برای اجرای حمله، یک فیشر ورودیهای DNS را جایگزین کرده و به یک آدرس IP متفاوت اشاره میکند. هنگامی که قربانیان سعی میکنند از وبسایت قانونی بازدید کنند، به جای آن به وبسایت جعلی مهاجم هدایت میشوند. سپس این حمله با بارگذاری بدافزار بر روی رایانه افراد یا تداخل در ارتباطات DNS، انجام میشود.

Phishing bots

رباتهای فیشینگ برنامههای کامپیوتری هستند که حملات فیشینگ را خودکار میکنند و از آنها میتوان برای ارسال ایمیلهای فیشینگ انبوه، ایجاد وبسایتهای جعلی و میزبانی سایتها در سرورها استفاده کرد. چنین رباتهایی همچنین میتوانند به طور خودکار اعتبار ورود کاربران و سایر اطلاعات حساس آنها را جمع آوری کنند. این برنامهها اغلب همراه با انواع دیگر حملات فیشینگ مانند حملات ارسال هرزنامه استفاده میشوند.

Ice phishing

در این شکل از فیشینگ، مهاجم یک تراکنش جعلی را برای قربانی ارسال میکند که به نظر میرسد از یک منبع قانونی باشد. این تراکنش نیاز دارد تا قربانی آن را با کلید خصوصی خود امضا کند. به عبارت دیگر، قربانی فریب داده میشود تا معاملهای را امضا کند که اختیارات توکنهای او را به کلاهبردار منتقل میکند. اگر قربانی ادامه دهد، ناآگاهانه مالکیت توکن های خود را به مهاجم منتقل میکند.

Fake browser extensions

این افزونهها، افزونههای مخربی هستند که شبیه افزونههای قانونی نیز هستند و اغلب برای سرقت اطلاعات حساس مانند اطلاعات ورود به سیستم و شماره کارت اعتباری استفاده میشوند. علاوه بر این، آنها میتوانند قربانیان را به وبسایتهای جعلی هدایت کنند، بدافزار را به رایانههایشان وارد کنند یا تبلیغات ناخواسته را نمایش دهند. افزونههای جعلی مرورگر معمولاً از طریق ایمیلهای فیشینگ یا وبسایتهای مخرب توزیع میشوند و حذف آنها ممکن است دشوار باشد.

چگونه با حملات فیشینگ مقابله کنیم؟

پس از آشنایی با فیشینگ و انواع مختلف حملات آن، نکته مهمی که وجود دارد، چگونگی مقابله با فیشینگ در ارز دیجیتال است. در ادامه این بخش، چند نکته مهم وجود دارد که میتوان برای جلوگیری از حمله فیشینگ ارزهای دیجیتال از آنها استفاده کرد:

مراقب ایمیلها باشید، بهخصوص اگر حاوی پیوستها یا لینکهایی باشند. در صورتی که در مورد امنیت یک ایمیل مطمئن نیستید، مستقیماً با فرستنده تماس بگیرید تا صحت آن را تأیید کند.

بر روی لینکها کلیک نکنید یا پیوستها را از منابعی که به آنها اعتماد ندارید دانلود نکنید.

سیستم عامل و نرمافزار خود را همیشه بهروز نگه دارید.

از رمزهای عبور قوی و ایمن استفاده کنید و هرگز از یک رمز عبور در حسابهای مختلف استفاده نکنید.

در صورت وجود، احراز هویت دو مرحلهای را فعال کنید.

اطلاعات شخصی مانند آدرس کیف پول یا کلیدهای خصوصی خود را در اختیار هیچ کس قرار ندهید.

از یک صرافی ارزدیجیتال و کیف پول معتبر برای انجام تراکنشها استفاده کنید.

مراقب وبسایتهایی باشید که مشکوک به نظر میرسند. هنگامی که از ایمنی یک سایت مطمئن نیستید، جستجو و تحقیق کنید تا ببینید آیا دیگران آن سایت را جعلی گزارش کردهاند یا خیر.

افزونههای مرورگر را از منابع غیرقابل اعتماد دانلود نکنید.

به غلطهای املایی و اشتباهات ایمیلها یا هر مورد ارسال شده دیگر توجه کنید.

نظرات